اولین هکرها قبل از اختراع کامپیوتر خانگی

تاریخچه حضور هکرها در جامعه از آنچه که شما فکر می کنید قدیمی تر است. هک کردن با معرفی اینترنت به مردم آغاز نشد و انسان از زمان های دور به شکستن کدها و نفوذ به شبکه مشغول بوده است. در این نوشته اولین هکرها قبل از اختراع کامپیوتر خانگی را معرفی می کنیم.

قبل از کامپوتر هکرها شبکه ها، ماشین های پانچ کارت و حتی تلگراف ها را هک می کردند. بعضی از هکرها از این کار پول در می آوردند و برخی اهدافی بشر دوستانه را دنبال می کردند. البته برخی برای سر کار گذاشتن دیگران به این کار می پرداختند.

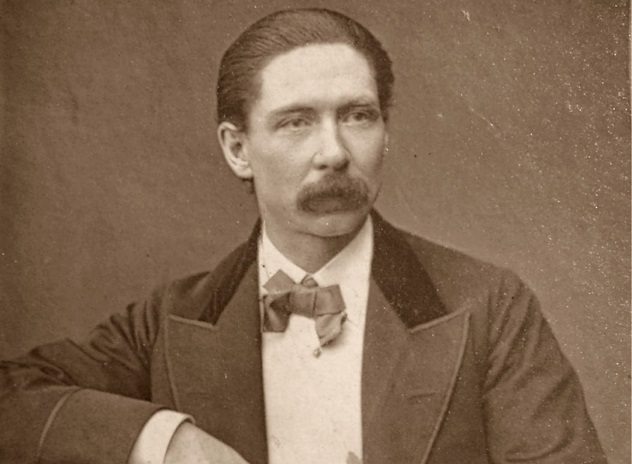

۱۰- هک تلگراف توسط نویل ماسکلین : ۱۹۰۳

در لحظه ای که به صورت فیزیکی هک کردن دستگاه ممکن شد، شخصی آن را هک کرد. اسم آن شخص نویل ماسکلین (Nevil Maskelyne) بود. اولین هکر تاریخ. ماسکلین حتی منتظر ورود تلگراف بی سیم به بازار نشد. او در یکی از اولین نمایشگاه های معرفی این محصول آن را هک کرد. مخترع این محصول مارکونی در حال برگزاری یک نمایش برای نشان دادن طرز کار این دستگاه بود. او می خواست امن بودن دستگاه و توانایی فرستان پیغام ها به صورت کاملا خصوصی را به عموم نشان دهد.

با شروع نمایش ناگهان دستگاه او شروع به نمایش یک پیغام کرد. مردم با مشاهده این پیغام مارکونی و دستگاه او را مورد تمسخر قرار دادند.

زمان زیادی طول نکشید تا مارکونی شخص پشت این قضیه را بیابد. ماسکلین در نامه ای به مارکونی در مورد چگونگی هک دستگاه توضیح داد. او توضیح داد که این کار را به نفع مردم انجام داده تا نشان دهد که ارسال پیغام های خصوصیشان به صورت بی سیم امن نیست.

۹- هک پایگاه اطلاعات نازی در فرانسه توسط رن کارمیل: ۱۹۴۰

رن کارمیل (Rene Carmille) به عنوان اولین هکر با اخلاق در تاریخ شناخته می شود و باید گفت که این نام برازنده اوست. او یکی از اعضای مقاومت فرانسه اشغال شده توسط نازی بود و هک های او جان هرازان انسان بی گناه را نجات داد.

کارمیل یک متخصص کامپیوتر پانچ کارت بود. او صاحب این دستگاه ها بود و دولت ویشی فرانسه از آن برای پردازش اطلاعات استفاده می کرد. هنگامی که نازی های آلمان کنترل اوضاع را در دست گرفتند، کارمیل متوجه شد که آنها از همین دستگاهها برای اهداف خود و ردگیری فراری ها استفاده می کنند. او به صورت داوطلبانه دستگاه های خود را در اختیار نازی ها قرار داد. بله او نقشه ای در سر داشت. او ماشین ها را به گونه ای دستکاری کرد تا به مدت دو سال کار نکنند. البته وقتی نازی ها به این موضوع پی بردند او را به شدت مجازات کردند. در سال ۱۹۴۴ نازی ها کارمیل را به کمپ مخوف داچا فرستادند.

هک کردن کارمیل او را به کشتن داد. اما او توانست جان هزاران نفر را نجات دهد.

۸- دیوید کاندون اولین فون فریک: ۱۹۵۵

در دهه شصت و هفتاد میلادی افراد بسیاری شبکه های تلفن را هک می کردند. آنها خود را فون فریک (phone phreak) می نامیدند. آنها متوجه شده بودند که با پخش یک نوع صدا درون تلفن می توانند به هر بخش از شبکه دسترسی یابند. اکثر آنها از این روش برای تماس تلفنی رایگان استفاده می کردند. اما کارهای فراتر از تصور نیز می توانست صورت گیرد. در واقع در دهه نود یک فون فریک یک قاضی را متقاعد کرده بود که می تواند کدهای هسته ای را هک کند. این شخص دیوید کاندون (David Condon) بود. در سال ۱۹۵۵ او برای اولین بار با دمیدن یک فلوت، این تئوری تولید صدا در تلفن را آزمایش کرد.

صدای تولید شده یک کد مخفی را درون سیستم تلفن فعال نموده بود. سیستم تصور کرده بود این شخص یک کارمند است و او را به اپراتور راه دور متصل نموده بود و او را به هر تلفنی که او می خواست به صورت رایگان متصل می کرد.

کاندون تنها ازاین روش برای صرفه جویی در مصرف پول به کار می برد اما نمی دانست که این آغازگر چنین حرکتی در جامعه می شود.

۷- جوی بابلز اولین انسان که با سوت زدن هک می کرد: ۱۹۵۷

کاندون اولین فون فریک بود اما او این روش را خلق نکرده بود. آن شخص جو انگرسیا (Joe Engressia) بود که به نام جوی بابلز (Joybubbles) شناخته می شد.

جوی بابلز یک نابغه نابینا بود. او می توانست به آسانی هر صدایی را تقلید کند. او وقتی که تنها هفت سال داشت از این توانایی برای هک سیستم تلفن یک شرکت استفاده کرده بود. او به گونه ای در تلفن سوت می زد که سیستم آن را با سیگنال اشتباه می گرفت و او را به هر کجا که می خواست متصل می کرد.

او از این راه درآمد مختصری نیز به دست می آورد و از دوستان خود برای تماس های راه دور یک دلار پول می گرفت. در سال ۱۹۷۱ او به یک چهره شناخته شده تبدیل شد.

۶- آلن شیر اولین شخص که پسورد یک کامپیوتر را هک کرد: ۱۹۶۲

اولین کامپیوتری که از پسورد برای امنیت خود استفاده می کرد نیز اولین کامپیوتری بود که هک شد.

دانشگاه MIT برای اولین بار برای کامپیوترهای خود پسورد گذاشت. دانشجویان ناچار بودند تا کامپیوترهای خود را با دیگران به اشتراک بگذارند اما درون کامپیوتر به کمی فضای خصوصی نیاز داشتند. به همین خاطر هر دانشجو برای اتصال به کامپیوتر باید پسورد خود را وارد می کرد. برای استفاده منصفانه استفاده از کامپیوتر دارای محدودیت زمانی بود و هر دانشجو تنها می توانست ۴ ساعت در روز از آن استفاده کند.

آلن شیر (Allan Scherr) یکی از دانشجویان بود که سهم خود را زود تمام می کرد. او یک پانچ کارت ساخت و کامپیوتر را به گونه ای دستکاری کرد تا تمام پسوردها را چاپ کند و از آن حساب ها برای استفاده شخصی خود استفاده می کرد.

او این اطلاعات را به دوستان خود نیز نشان میداد. آن ها از این پسوردها استفاده می کردند و به حساب معلم هایشان می رفتند و آن ها را دست می انداختند.

۵- فون فریک های MIT که برای اولین بار هکر نامیده شدند: ۱۹۶۳

اولین شخصی که از کلمه هکر استفاده کرد یک پروفسور دانشگاه MIT به نام کارلتون تاکر بود.

در سال ۱۹۶۳ فون فریکرها همه جا بودند. آن ها وارد شبکه تلفن دانشکده ها می شدند و با مشغول کردن خطوط مانع هرگونه تماسی می شدند.

تاکر که از این موضوع عصبانی بود کلمه هکر را به کار برد که تاریخ را تغییر داد. کلمه هک قبلا نیز در این دانشگاه به کار می رفت ولی تنها به افرادی که با الکترونیک سرو کار داشتند گفته می شد.

۴- رابیتها (RABBITS) احتمالا اولین ویروس کامپیوتری بودند: ۱۹۶۹

اولین ویروس برنامه ریزی شده کامپیوتر احتمالا RABBITS است. هیچ کس سازنده این برنامه را نمی شناسد و هیچ کس نمی داند که چرا این ویروس ساخته شده است. اما هر کس که بود مرکز کامپیوتر دانشگاه واشنگتن را هدف گرفت.

این ویروس یک برنامه نامحسوس بسیار کوچک بود که نسخه های خود را تولید می کرد. در سال ۱۹۶۹ شخصی این برنامه را درون کامپیوتر دانشگاه نصب و اجرا کرد. برنامه یک کپی از خود ساخت. سپس آن کپی ها نیز از خود نسخه ای را ساختند و این کار تا زمانی ادامه یافت که کامپیوتر از کار افتاد.

پنج سال بعد شخصی از این ایده استفاده کرد و نسخه خود را در APRANET یا همان اینترنت امروزی منتشر نمود. او این ویروس را Wabbit نام گذاشت.

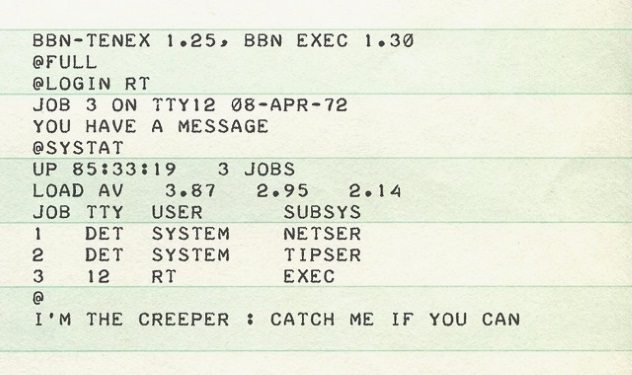

۳- قرار دادن اولین ویروس روی اینترنت توسط ری تاملینسون و باب توماس: ۱۹۷۱

اولین شخصی که یک ویروس را از طریق ایمیل فرستاد ری تاملینسون (Ray Tomlinson) بود. او همچنین کسی بود که ایمیل را ابداع کرد. این ویروس خزنده نام داشت و اولین کرم کامپیوتر بود. این برنامه از خود کپی ساخته و درون ARPANET منتشر می کرد. هر کپی یک پیام را نشان می داد “من یک خزنده هستم: اگه می تونی منو بگیر”.

در واقع این ویروس توسط توماس (Bob Thomas) یکی از همکاران تاملینسون ساخته شده بود. مدل توماس به گونه ای بود که تنها از کامپیوتری به کامپیوتر دیگر انتقال می یافت و در انتها از کامپیوتر محو می شد. اما تاملینسون ویروس را به گونه ای اصلاح کرد تا آن قدر به ایجاد کپی از خود ادامه دهد تا کامپیوتر را از کار بیاندازد.

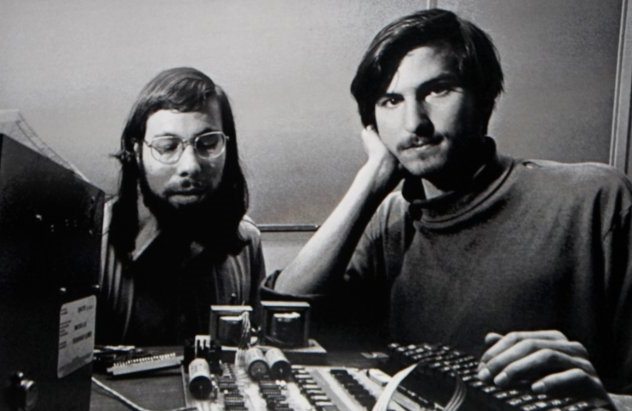

۲- استیو جابز و استیو وازنیاک حرفه خود را ابتدا به عنوان هکر آغز کردند: ۱۹۷۱

قبل از ثروتمند شدن استیو جابز (Steve Jobs) و استیو وازنیاک (Steve Wozniak) از طریق فروش کامپیوتر و آی پد، این دو کار خود را جای دیگری آغاز کردند: هک سیستم های تلفن.

وقتی وازنیاک مقاله ای درباره جوی بابلز و فون فریک ها خواند، این کار برایش بسیار هیجان انگیز بود. او آنچنان به این موضوع علاقه مند شده بود که یکی از این فون فریک ها را که نامش در مقاله آمده بود را به خانه خود دعوت کرد.

پس از یادگیری چگونگی هک سیستم های تلفن او دستگاهی به اسم جعبه آبی (blue box) را ساخت. این دستگاه به گونه ای ساخته شده بود تا هک سیستم ها را آسان تر کند.

وقتی وازنیاک این موضوع را با دوست خود استیو جابز در میان گذاشت، استیو جابز پتانسیل کسب درآمد از این دستگاه را دریافت. این دو شروع به تولید این محصول در ابعاد وسیع تر و فروش آن به همکلاسی های خود کردند. در این کار وازنیاک مسئولیت تکنیکی و جابز مسئولیت فروش آن را بر عهده گرفت. این گونه بود که پروژه اپل آغاز گردید.

۱- جان واکر اولین ویروس تروجان را خلق کرد: ۱۹۷۵

جان واکر (John Walker) اولین شخصی بود که مردم را برای نصب ویروس بر روی کامپیوتر خود فریب داد.

واکر یک بازی کامپیوتری حدس اسم حیوانات به اسم ANIMAL را ساخته بود و این بازی آن چنان طرفدار پیدا کرده بود که همه دوستان او یک نسخه از بازی را می خواستند.

مشکل در اینجا بود که به اشتراک گذاری بازی در سال ۱۹۷۵ به سادگی امروزه نبود. به همین خاطر از آنجا که همه به این بازی علاقه مند بودند او به صورت اجباری هر کامپیوتری را که بازی به آن ارسال می شد را تحت تاثیر قرار می داد.

او بازی را به گونه ای اصلاح کرد که در هنگام اجرای آن این برنامه به صورت مخفیانه در هر دایرکتوری که میافت خود را کپی می کرد. به عبارتی این برنامه خود را در یوزرهای دیگر و هر نوار متصل به کامپیوتر کپی می کرد و اگر آن نوار به کامپیوتر شخص دیگر متصل می شد، آن کامپیوتر نیز به بازی واکر آلوده می شد.

البته واکر اصرار داشت که تمام این کارها برای شوخی بوده اما چه اتفاقی می افتد اگر این تکنولوژی توسط افراد کلاهبردار مورد استفاده قرار گیرد.

باز نشر مطالب سایت بدون ذکر منبع و لینک مطلب سایت pitoonik.com ممنوع است و شامل پیگیرد قضایی می شود.

نوشته مرتبط: ده تکنولوژی پزشکی جدید سال ۲۰۱۹

مراجع